UserLockは、多要素認証(MFA)要件の管理、リモートシステムアクセスの制御、ユーザー活動の監視、会社のセキュリティポリシーの実施など、ハイレベルなセキュリティ機能を備えた、簡単に習得できるセキュリティプラットフォームです。

UserLock Anywhereにより、システム管理者は、MFA認証の管理や、企業ネットワークに接続していないオフラインユーザーのシステムアクセス制限(オフラインドメインアクセス)を行うことも可能です。

リモートワークの促進

新型コロナウィルスのパンデミックをきっかけに、リモートワークは急速に拡大し、多くの企業文化も変化しました。一般化されたリモートワーク環境は、たとえパンデミックが収束したとしても、無くなっていくことはないでしょう。

しかし、このような働き方の環境の変化に伴い、エンドユーザーとITセキュリティの担当者との迅速なコミュニケーションや、リモートでの企業のアクセスセキュリティポリシーの実施や、システムのアクセス制御の管理(または監視)などは困難になっており、企業規模を問わず、セキュリティの脅威は高まっています。

また、ユーザーが社内ネットワークに接続していない「オフライン」状態でも、安全なリモートワーク環境を実現できる技術リソースを備えていることが、これまで以上に重要なポイントとなってきているのです。

UserLock Anywhereは、MFAの促進、アクセス制御、ユーザーアクティビティの監視、企業のセキュリティポリシーの遵守をオフラインでも実現することにより、各従業員のリモートワーク環境のセキュリティ管理に有用です。

多要素認証によるリモートワークの安全性の確保

企業にMFAが必要な主な理由は、ユーザーがシステムにアクセスするための要件を追加することで、ネットワークやデータシステムへの侵入を回避することができるためです。

このようなセキュリティ層は、デフォルトでは、悪意のある攻撃者や未認証のユーザーがシステムにアクセスするために必要なトークンや認証情報を持っていないため、アクセスすることが難しくなっています。

MFAの実施に関連する一般的な課題、あるいはあらゆる技術の実装に関連する課題は、ユーザーが実際に必要な技術を使用し、時間の妨げになるため迂回しようとしないことを信頼することです。

また、企業のセキュリティ文化が、すべてのユーザーではなく特権的なユーザーを優先している場合も問題があります。例えば、大企業では、セキュリティ・システムを管理する担当者にのみMFAを要求し、エンドユーザーには要求しないことがあります。このようなエンドユーザーのセキュリティを軽視する考え方は危険です。なぜなら一般的に、エンドユーザーが最もサイバーセキュリティのインシデントに対処するツールを備えていないからです。

UserLockは、オンプレミスのActive Directory(AD)でMFAのプロンプトと監視を要求することで、MFA実施におけるこうした課題の一部を軽減する機能を備えています。

- UserLockは、Google Authenticator、Microsoft Authenticator、LastPass Authenticatorなどの認証アプリケーションや、YubiKey、Token2などの設定可能なハードウェアトークンに対応しており、管理者は豊富なコンテキストフィルタや技術属性に基づいて、特権ユーザーのみならず、すべてのユーザーのMFA要件を容易に制御することが可能です。

- enabling MFAを有効にする場合、システム管理者は、接続タイプ、デバイス、セッションによって決定される認証要件を確認し、ユーザーに対してMFAを有効にする頻度に関する間隔規定をオプションで設定することができます。システム管理者は、MFAイベントのログを表示して、ログインの成功、認証の失敗、試行のキャンセル、またはヘルプが必要なMFAイベントを評価することができます。

- オフラインでのドメインアクセスでMFA認証されたユーザーがリモートで仕事をする場合、常に会社のネットワークに接続されているとは限りません。このような「オフラインドメイン」のアクセスも、MFAリクエストを実施できるUserLock Anywhereで保護することができます。安全なネットワーク接続がない場合、リモートマシン上のエージェントはインターネットを介してUserLockサービス(オンプレミスで実行)と通信します。このように、リモートコンピュータへのアクセスは、VPN接続を必要とせずに、MFAで保護されます。

リモートワークの安全性を確保するための

アクセスコントロールの管理

UserLockはシステムへのアクセスの許可と禁止を決定するゲートキーパーとして、労務的なコンプライアンス要件、リモートワーク環境のセキュリティ、双方に貢献することができます。

UserLockはWindows ADから、アクセス元(場所、IPアドレス、部署など)、アクセス時間、セッションの種類(RDP、VPN、IISなど)、同一アカウントの複数セッションなど、コンテキストに基づくアクセス制御を可能にして、セキュアなアクセス管理を実現します。

UserLockを使ったシステムアクセスの制御について、一般的なシナリオをいくつかご紹介します:

- 従業員の労働時間を管理

労務的なコンプライアンスの観点から、従業員の労働時間が制限されている場合、UserLockを使用してログイン時間やセッション時間を管理し、労働時間を記録することができます。 - デバイスの盗難・紛失時のアクセス保護

会社支給のデバイス(携帯電話やノートパソコン)の紛失、または盗難が確認された場合、UserLockはそのデバイスのIPアドレスを制限することにより、リモートシステムからのアクセスを拒否することができます。 - 業務シフトに応じたアクセス管理

勤務シフトが明確な組織では、シフトが終了した従業員のアクセスを自動的に制限し、シフトに入ったばかりの従業員のアクセスを許可するように設定することが可能です。 - 漏洩した認証情報へのアクセス拒否

フィッシング詐欺などにより、社員が誤ってログイン情報を送信、漏洩してしまった場合、UserLockはそのユーザーのログインアクセスを問題が解消されるまで拒否することが可能です。

UserLockは、状況に応じてシステムをコントロールする以外に、リモートで同時に許可されるセッションの数を管理することができます。システム管理者は、初期アクセスポイント、ワークステーションセッションの合計、および同時に使用できる端末セッションの数を制限することができます。

これらのコントロールは、外部の脅威や従業員による不要なシステムアクセスを拒否するのに役立ちます。例えば、従業員のワークステーションセッションの最大数を1つに設定すると、UserLockは現在使用中のセッション以降の追加セッションを拒否します。

そのため、従業員がシフトのためにワークステーションセッションを使用している最中に、ハッカーがその特定のユーザーセッションに入ろうとした場合、一度に許可される同時セッションに関する事前ルールにより、ハッカーはアクセスを拒否されます。

オフラインのドメインアクセスにもアクセス制御を適用

安全なネットワーク接続がない場合でも、リモートユーザーのオフラインドメインアクセスはコンテクストに応じた制限で管理することが可能です。

UserLock Anywhereは、ログイン制限を実施し、接続を拒否し、さらにリモートセッションを強制的にロックまたはログオフさせ、労働時間、時間枠、または運用シフトに関する社内ポリシー準拠に有効なソリューションです。

ユーザーの行動を監視し、

リモートワークを安全にする

安全なリモートワークのために従業員のアクセスを管理するだけでなく、ログイン/ログアウトの追跡、疑わしい活動の管理者と従業員への警告、不正なユーザーへのアクセスをブロックすることによる潜在的なセキュリティ侵害への対応などの目的で、ユーザーの活動を監視する必要があります。

ユーザー、デバイス、セッションの活動を率先して監視することは、リモートとオンプレミスの両方のシステムを保護するために非常に重要です。そのため、監視技術は使いやすく、セキュリティソフトウェア(MFAなど)やアクセスコントロールシステムと連携して動作する必要があります。

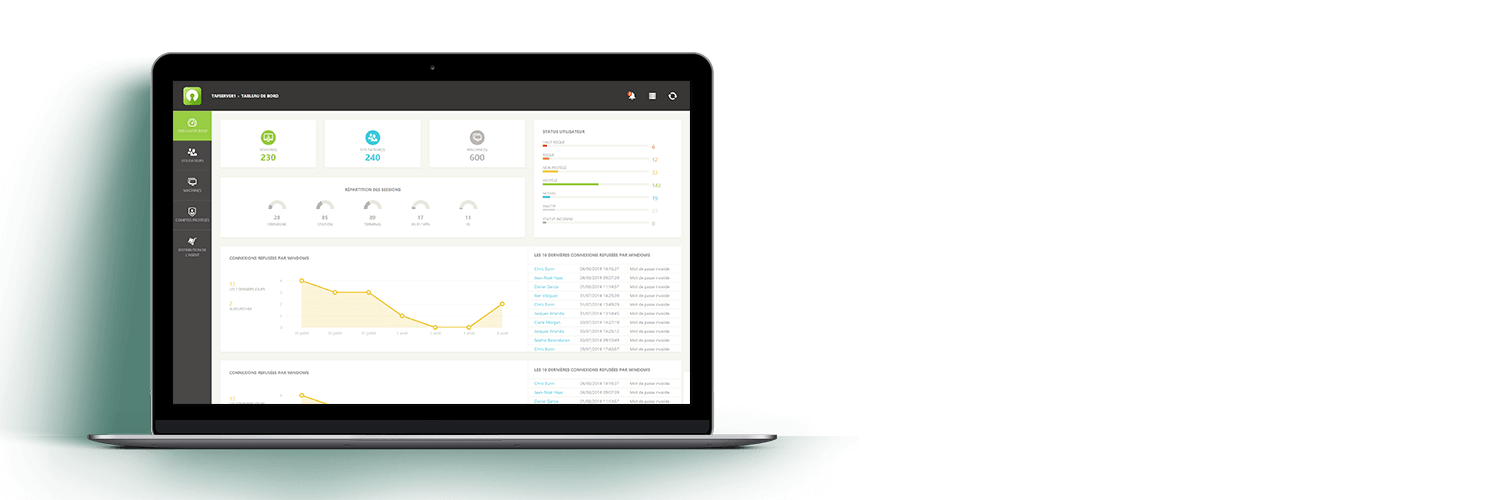

UserLockは、セッションの状態、種類、量などのアクティビティ情報を表示することで、ユーザー監視を一元化します。また、システム管理者は、ADのユーザー情報(ディスプレイネーム、部署・組織単位、デバイス情報など)を確認することができます。

リモートワークの安全性を確保するための

組織的なリモートポリシーの実施

リモート環境、あるいはモバイルワーカーの安全を確保するための最大の課題は、従業員が情報セキュリティと企業テクノロジーの使用に関する管理ポリシーと手順に確実に従うことだと言えるでしょう。これは、一般的に会社のポリシーに高度な注意を払わない従業員を組織が信頼することになるため、困難となる傾向があります。同時に、その組織は、国や世界に散らばる可能性のあるユーザーに対して、ガイドラインを施行しようとしています。

UserLockのアクセスコントロールとモニタリング機能を使えば、システム管理者は、従業員や契約社員のエンドユーザーを指導し、活動制限や通知を通じて、組織のポリシーが守られているかどうかを確認することができます。

UserLockテクノロジーが組織の特定のポリシーを実施するために役立つ例です:

- 最小特権ポリシー

UserLockのレポート機能、監査機能を活用することで、各ユーザーの権限を評価し、その権限に応じた権限を付与することができます。 - BYOD(Bring Your Own Device)ポリシー

個人所有のデバイスからアクセスできるセッションやアプリケーションについて、組織内で規定がある場合、ユーザーロックのアクセスコントロール管理機能により、IPアドレスの範囲に基づいて特定のアクセスを制限することができます。 - インシデントレスポンス手順

サイバーインシデントに対処するために、適切な担当者への通知やインシデントを可能な限り隔離するなどの正式なインシデント対応計画がある場合、UserLockは、疑わしい活動をシステム管理者に自動的に通知し、疑わしいユーザーを直ちにブロックすることによって、これらの手順を効率化することが可能です。

最後に

UserLockは、多要素認証要件の管理、リモートシステムアクセスの制御、ユーザー活動の監視、企業のセキュリティポリシーの適用など、ハイレベルなセキュリティ機能を提供する使いやすいセキュリティプラットフォームです。UserLock Anywhereを使用すれば、システム管理者は、MFA認証を管理し、企業ネットワークに接続されていないオフラインのユーザーのシステムアクセスを制限することも可能です。